密信各种邮件证书的用途简介

1. 邮件加密的现状

大家都知道,邮件是明文必须加密,就像http是明文必须是https加密一样,邮件MIME协议是明文,必须采用S/MIME证书加密。但是用证书加密非常繁琐,导致S/MIME加密一直无法得到普及应用,这个问题如何解决呢?请同时参考“电子邮件全自动加密和签名解决方案”,这篇文章讲得非常透彻。

密信研发邮件客户端的出发点是因为实现S/MIME加密太复杂,我们希望能让用户无需关心证书这事,使用密信App就会自动配置邮件证书,自动用证书加密,无需费时费力费钱去向CA购买和申请邮件证书。所以,虽然密信App用到了各种邮件证书,但我们并没有同用户讲清楚这些证书有什么用,甚至我们当初设计在用户界面上不展示用户证书。

但是,要改变一个已经沿用了20年的使用习惯是比较难的,特别是以前已经申请过邮件证书的用户,为了帮助用户理解邮件证书的作用,特在此介绍一下密信App中用到的各种邮件证书的作用和用途。

2. 密信电子邮件数字签名和加密服务用到了哪几种邮件证书?为何要用到这么多种证书?

目前全球各大知名CA销售的S/MIME邮件证书都是单证书(.pfx/.p12),证书用途含有加密和数字签名两个用途,一张证书可以同时用于邮件数字签名和加密,这是为了在发送签名邮件的同时交换了加密公钥,以便对方能自动用加密公钥实现邮件加密。

而密信研发团队发现:之所以S/MIME加密无法普及应用,是因为密钥管理太复杂,交换公钥太麻烦。于是决定借鉴各大云服务提供商提供的云密钥管理模式把加密密钥放到云端,让用户可以随时按需获取加密密钥用于加解密邮件,让其他用户根据需要随时可以获取收件人的加密公钥用于发加密邮件给收件人,而无需事先同收件人交换公钥。而传统的邮件证书是单证书,这就意味着用户的签名证书私钥也必须在托管在云端,这将导致无法让用户确信签名行为的可控性。怎么办?

密信技术的解决方案是把传统的一张邮件证书拆分为两张证书(一张签名证书和一张加密证书),加密证书密钥在云端生成并安全加密托管在云端,用户在完成邮箱控制权验证后就可以自动从云端获取取到加密证书密钥来自动解密已加密邮件,使得用户无需费时费力申请和导入邮件证书,完美实现全自动邮件加解密。而用户发送加密邮件时密信App会自动到云端密信全球公钥库获取收件人的加密证书公钥实现全自动发送加密邮件,使得用户无需事先交换公钥,真正实现无感全自动邮件加密和解密。而签名证书由于有用户的身份信息,用户的签名行为具有法律效力,所以,密信把签名证书设计为用户在本地设备上生成密钥,并在本地设备上加密保存密钥。也可以理解为签名证书为设备身份证书,每个设备在使用密信App时都会生成一张新的签名证书,这就是为何用户看到密信App在不同设备上的签名证书的序列号是不一样的原因。

密信技术把传统的一张邮件证书拆分成两张证书并根据签名和加密的两个不同用途采用不同的密钥管理方式,完美地解决了S/MIME邮件加密服务的易用性难题,同时继承了S/MIME邮件签名的不可假冒、不可伪造和不可抵赖的特点,使得S/MIME邮件加密技术真正能实现零门槛无缝使用,用户无需关心证书在哪,只需像平常一样写好邮件点击发送即可自动发送加密邮件和自动接收和解密已加密邮件。

总结一下,密信App用到的数字证书有3种:

- (1) 传统的双用途(签名和加密)数字证书,简称为“邮件证书”,这个是为了兼容目前全球各大CA提供的全球信任的邮件证书;

- (2) 仅用于数字签名的证书,称为“签名证书”;

- (3) 仅用于加密的证书,称为“加密证书”。

对于签名证书,如果用户只是完成了邮箱验证,则自动配置的签名证书称之为“邮件签名证书”或直接简称为“签名证书”。如果用户已经完成身份认证,则又称之为“身份证书”。对于个人用户,通过实名认证后自动配置的签名证书称之为“个人身份证书”(以前称为V2签名证书);而对于单位用户,单位完成身份认证后给所有员工邮箱自动配置的签名证书称之为“单位邮件证书”(以前称为V3签名证书);单位员工完成实名认证后自动配置的签名证书称之为“单位员工证书”(以前称为V4签名证书)。

另外,密信技术全球独创在数字签名邮件的同时附署时间戳签名,所以,还会用到“时间戳签名证书”。

也就是说,密信App一共用到了7种不同的数字证书(加密证书、签名证书、个人身份证书、单位邮件证书、单位员工证书、Vp邮件证书和时间戳签名证书),具体不同证书的用途在下节详细讲解。

3. 各种证书的不同用途

3.1 加密证书

用户成功设置邮箱后,密信App会自动向密信证书签发系统申请加密证书并自动下发和配置使用,用户无需再向其他CA申请邮件证书就可以马上发送加密邮件和解密已加密的邮件了。加密证书仅验证邮箱控制权,每个邮箱绑定一张加密证书,同一个邮箱在多台设备使用密信App时加密证书是同一张证书,方便所有设备都能解密各个设备发出的加密邮件。

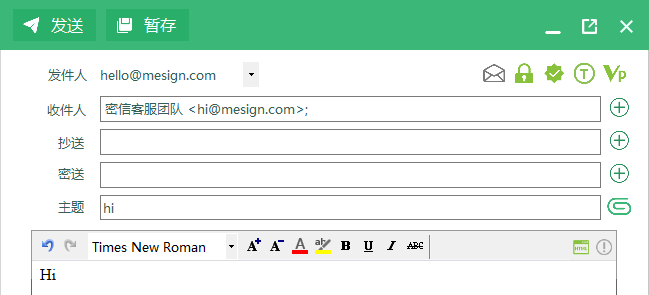

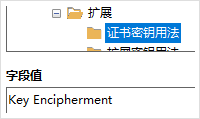

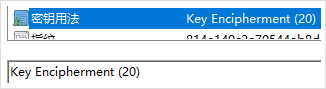

用户可以在密信App的“设置”-“证书管理”中查看加密证书,如下左图所示,证书信息前面有一个加密锁标识;点击“查看证书”,能看到证书密钥用法为“Key Encipherment”(加密密钥),如下图二所示;如果在Windows中查看,如下图三所示,证书主题仅显示用户邮箱,密钥用法为“Key Encipherment (20)”,如下图四所示。

3.2 四种签名证书

(1) 签名证书

用户成功设置邮箱后,密信App会自动在用户设备本地生成密钥对,并生成证书请求文件提交到密信证书签发系统申请签名证书并自动下发和配置使用,用户无需再向其他CA申请签名证书就可以马上发送数字签名邮件了。这张证书我们就称之为“密信签名证书”或“签名证书”,免费版用户自动免费配置,仅验证邮箱控制权,证书主题仅显示邮箱。如果用户在多台设备使用密信App登录同一邮箱,则每台设备都是一张不同的签名证书,不仅用于邮件数字签名,同时也是用于绑定设备的设备安全证书,用于同密信云端通信强身份认证和加密通信。

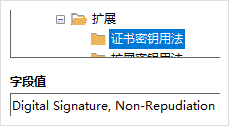

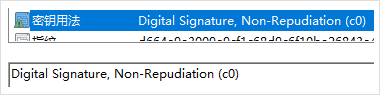

用户可以在密信App的“设置”-“证书管理”中查看签名证书,如下左图所示,证书信息前面有一个签名图标,在密信App 中使用V1标识,;点击“查看证书”,能看到证书密钥用法为“Digital Signature, Non-repudiation”(数字签名, 不可抵赖),如下图二所示;如果在Windows中查看,如下图三所示,证书主题仅显示用户邮箱,密钥用法为“Digital Signature, Non-repudiation (c0)”。

(2) 个人身份证书

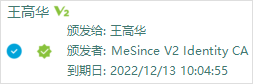

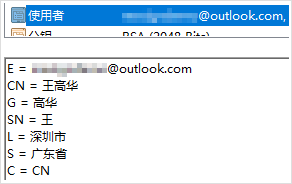

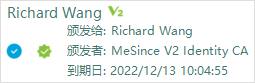

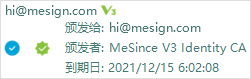

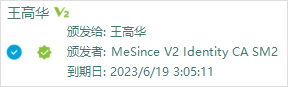

如果个人用户选购了个人专业版服务,则密信App还会自动配置含有个人身份信息如姓名、省市和国家的个人身份证书,在密信App 中使用V2标识,如下左边两图所示;如果用户申请了英文证书,则会显示用户英文名,如下右边两图所示,其中证书主题中的G字段显示证件语言的名,SN字段显示证件语言的姓。

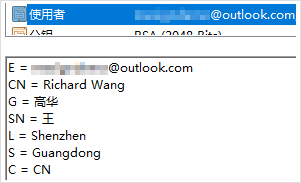

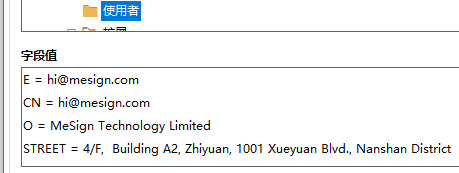

(3) 单位邮件证书

如果用户选购了单位专业版服务,则密信App会为所有员工免费自动配置含有单位身份信息如单位名称、省市和国家的单位邮件证书,在密信App 中使用V3标识,不限员工数量,单位账户管理员需要验证单位邮箱域名后才能自动配置,如下左边两图所示;如果用户申请了英文单位名称,则用户可以登录密信账户免费领取英文单位名称的单位身份证书用于密信App英文版,如下图三所示。

(4) 单位员工证书

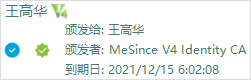

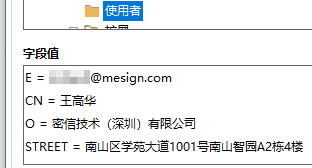

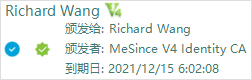

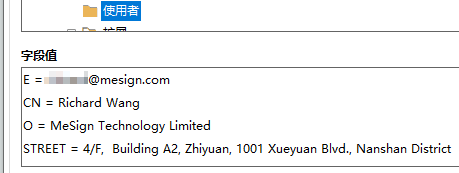

如果用户选购了单位专业版服务,则服务套餐中含有10张单位员工证书。单位员工按要求完成实名认证后,密信App还会自动配置含有单位员工身份信息如员工姓名、职位和单位名称、省市和国家的单位员工证书,在密信App中使用V4标识,如下左边两图所示;如果用户申请了英文单位名称,则用户可以登录密信账户免费领取英文单位名称的单位员工证书用于密信App英文版,如下右边两图所示。

为何需要申请单位员工认证呢?因为通过单位认证只能证明单位身份已经验证,而员工的身份并没有认证,所以密信App展示单位邮件证书签名的邮件只会显示单位名称,不会显示员工姓名。而员工通过认证后则密信App会为员工自动配置含有员工姓名等信息的单位员工证书,并用单位员工证书数字签名邮件,收件人收到邮件后会显示此员工的姓名、职位和单位名称,让收件人更加确信发件人的真实员工身份。如下图左图为单位邮件证书签名显示,右边为单位员工证书签名显示。

3.3 Vp邮件证书

上面说的加密证书和签名证书都是密信信任的邮件证书,如果非密信App用户(如Outlook用户)收到密信App用户发送的用V1/V2/V3/V4签名证书数字签名的邮件,Outlook会提示“该签名有问题,数字签名无效”之类警告信息,这会引起收件人对发件人的身份的怀疑。

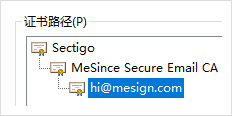

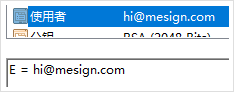

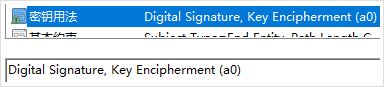

考虑到这个兼容问题,密信技术联手全球知名CA--Sectigo推出了全球信任的邮件证书—Vp邮件证书,此证书由Sectigo全球信任根证书签发,身份验证级别同免费版自动配置的签名证书和加密证书,也是仅需验证邮箱控制权。在密信App 中使用Vp标识,如下图一所示。此证书的证书链如下图二所示,证书主题信息如下图三所示。Vp邮件证书为单证书,证书用途包含签名和加密(“Digital Signature, Key Encipherment”),如下图四所示。

3.4 双证书双签名创新应用(身份证书+Vp邮件证书)

用户可以通过购买入门版或专业版服务自动获取Vp邮件证书,密信App会自动默认设置Vp邮件证书为默认签名证书和加密证书。密信App会自动把全球信任的Vp邮件证书和密信信任的含有用户身份信息的签名证书紧密结合起来,完美实现电子邮件双证书双数字签名,从而实现数字签名全球信任和用户身份全球可信。

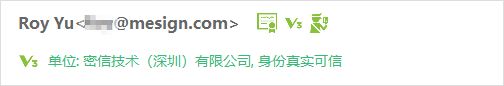

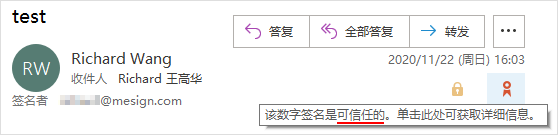

如下左图所示,密信App用户发出的一封签名和加密邮件,其他密信App用户收到后会验证邮件签名中的身份信息并展示此用户的已验证身份信息;而如果收件人用Outlook等邮件客户端查看,则验证邮件中用Vp邮件证书签名的身份信息并显示此用户的数字签名是可信的,如下右图所示。这个解决方案既解决了由密信App发出的签名邮件在其他邮件客户端软件显示为无效数字签名的警告问题,又能帮助密信App用户有效地识别发件人的真实身份,彻底解决邮件欺诈问题。

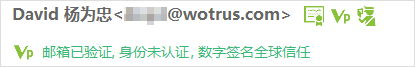

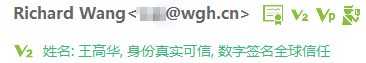

我们再来看各种签名证书加Vp邮件证书实现的双签名在密信App的展示有什么不同。如下左图所示,如果用户选购的是入门版服务,密信App展示发件人发送的签名邮件时会显示Vp标识及“邮箱已验证,身份未认证,数字签名全球信任”。如下右图所示,如果用户选购的是个人专业版,密信App展示发件人发送的签名邮件时会显示V2和Vp标识、个人姓名和“身份真实可信,数字签名全球信任”。

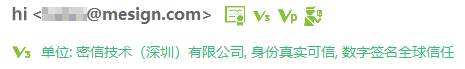

如果用户选购的是单位专业版,如下左图所示 ,密信App展示发件人发送的签名邮件时会显示V3和Vp标识、单位名称和“身份真实可信,数字签名全球信任”。而如果发件人已经完成单位员工实名认证,则密信App展示发件人发送的签名邮件时会显示V4和Vp标识、员工姓名、职位、单位名称和“身份真实可信,数字签名全球信任”,如下右图所示。

从上面的密信App展示应该能解释为何用户已有Vp邮件证书还需要其他含有身份信息的签名证书,因为Vp邮件证书只验证用户邮箱,没有验证用户的真实身份信息,无法解决邮件身份欺诈问题,只有加上已验证用户身份的签名证书才能让用户确信发件人的身份,增强在线信任。密信App独家采了双证书双签名的技术完美地解决了数字签名全球信任和用户身份全球可信的难题。

3.5 时间戳证书

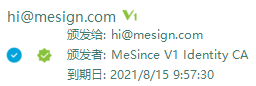

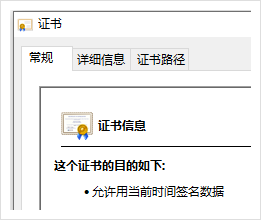

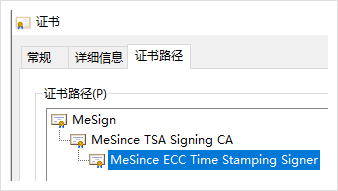

密信独创了邮件时间戳签名,采用国际标准RFC3161时间戳在邮件数字签名上附署时间戳签名数据,密信App使用 ![]() 来标识此邮件带有时间戳签名数据,如下左图所示,证明邮件发送时间并非是用户电脑或邮件服务器上的不可信时间,而是来自密信时间戳服务的可信时间,可用于需要证明邮件发送时间的应用场景。点击时间戳标识,则会显示时间戳证书信息,如下右两图所示,显示此证书的目的是用于时间戳签名,证书由密信根证书“MeSince Identity CA”签发。

来标识此邮件带有时间戳签名数据,如下左图所示,证明邮件发送时间并非是用户电脑或邮件服务器上的不可信时间,而是来自密信时间戳服务的可信时间,可用于需要证明邮件发送时间的应用场景。点击时间戳标识,则会显示时间戳证书信息,如下右两图所示,显示此证书的目的是用于时间戳签名,证书由密信根证书“MeSince Identity CA”签发。

3.6 国密邮件证书

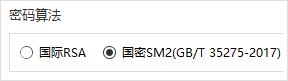

密信技术采用了RSA邮件证书和S/MIME国际标准来实现电子邮件的数字签名和加密,而密信技术的另一个创新就是遵循国密算法相关标准和国家标准GB/T 35275-2017来实现电子邮件国密算法数字签名和加密,满足用户的国密合规需求。用户无需向其他CA申请国密证书,只需在密信App中设置默认加密算法为国密SM2算法即可实现国密邮件数字签名和加密。

密信国密算法邮件证书也有加密证书和四种不同的签名证书,同时也有时间戳证书,只是没有Vp邮件证书。而密信App同时支持RSA算法和国密SM2算法,用户可以根据需要选择默认算法为RSA算法还是SM2算法,如下图左一图所示,如果用户选购的是信创版服务,则密信App默认设置密码算法为SM2。而下面的右边5个图分别为国密加密证书和四种不同的国密签名证书。

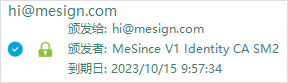

密信App对于国密SM2算法数字签名和加密的展示同RSA算法一样,如下图所示,发件人用SM2单位员工证书签名和SM2加密证书加密。

4. 小结

也许您看了以上各种证书的介绍,觉得真的是太复杂了,也许还有不少疑问,其实您不用搞懂这些!您需要的是邮件加密,而不是邮件证书!

您只需要 下载 安装密信App,设置您的邮箱,点击“写邮件”,填写收件人邮箱,就可以给他/她轻松发送加密和数字签名邮件了!就是这么简单!